| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

- 웹해킹

- 스터디

- dreamhack

- 워게임

- 풀이

- CSRF

- 인프런

- 알고리즘

- XSS

- 프로그래머스

- 드림핵

- 백준

- WHS

- Programmers

- 자라나는 새싹

- injection

- 자라나는새싹

- 포렌식

- Python

- Algorithm

- 파이썬

- hacking

- WarGame

- BaekJoon

- c

- 디지털 포렌식

- command

- C언어

- Web

- 문제풀이

- Today

- Total

Hoin's security

[논문 분석] 다크웹 환경에서 산업기술 유출 탐지 시스템 본문

https://scienceon.kisti.re.kr/srch/selectPORSrchArticle.do?cn=JAKO202206757605829&SITE=CLICK

[논문]다크웹 환경에서 산업기술 유출 탐지 시스템

오늘날 4차 산업 혁명과 대규모 R&D 지원으로 인해 국내 기업은 세계 기술력 수준의 산업기술을 보유하기 시작하였으며 중요한 자산으로 변모하였다. 국가는 기업의 중요한 산업기술을 보호하고

scienceon.kisti.re.kr

위 논문을 보고 작성된 블로그 입니다.

서론

오늘날 정보기술의 발전으로 개인과 기업, 국가 등의 중요한 자산인 데이터가 새로운 위협에 노출되고 있다. 특히 다크웹을 통한 불법적 활동이 증가하면서 산업기술 유출 문제가 대두되고 있다. 본 연구에서는 다크웹에서 일어나는 산업기술 유출을 탐지하는 것을 목표로 한다.

관련연구

- 다크웹:

- 표면 웹 (Surface Web), 깊은 웹 (Deep Web), 다크 웹 (Dark Web)으로 구분된다.

- 다크웹에서는 불법적 거래와 해킹 서비스가 이루어지고 있다.

- 토르 브라우저:

- 다크웹에 접근하기 위해 사용되는 대표적 소프트웨어.

- Onion Proxy, Router, Directory Server, Application Server로 구성되며, 익명성을 제공한다.

- 산업기술 유출:

- 유출된 데이터는 국가 경쟁력과 기업의 이익에 큰 영향을 미친다.

- 다크웹의 암시장에서 거래되는 정보는 매우 민감하고 다양하다.

- 다크웹 랜섬웨어 시장:

- 다크웹에서 거래되는 랜섬웨어는 기업 및 개인에게 큰 피해를 준다.

- 해킹 코드를 판매하거나 해킹 서비스를 제공하는 방식으로 운영된다.

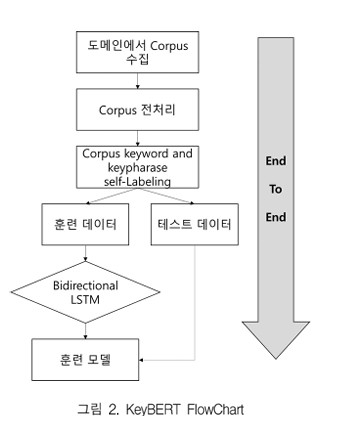

- KeyBERT:

- end-to-end 딥러닝 접근 방식으로 키워드 검색 성능을 제안한다.

- 자체 라벨링된 LSTM과 키워드 추출 작업을 사용한다.

산업기술 유출 시나리오

- 산업기술 유출 시나리오:

- Raas 구조를 기반으로 산업기술 유출을 시도하는 시나리오.

- 해킹 도구를 이용해 기업과 개인의 데이터를 암호화한 후 금전적 대가를 요구한다.

- P2P 거래 방식으로 암호화된 데이터를 거래하며, 해커는 이를 통해 수익을 창출한다.

산업기술 유출 탐지

- 다크웹 크롤링:

- Link-to-Link Crawling Method를 사용하여 다크웹 내 숨겨진 서비스 탐지.

- OSINT로 얻은 정보를 기반으로 Hidden Service를 탐지하는 구조.

데이터 분석

- 국가 핵심 기술의 특정 산업군인 원자력을 대상으로 산업기술 유출 탐지를 위한 연구를 수행.

- Google Patents에서 수집한 특허 문서를 KeyBERT 기반으로 분석하여 키워드를 추출.

- 추출된 키워드를 기반으로 다크웹 클롤링하여 수집한 사이트를 대상으로 탐지.

연구 방법

- 키워드 추출: 원자력 산업과 관련된 주요 키워드(예: patent, reactor, nuclear 등)를 추출.

- 다크웹 크롤링: onion 도메인 사이트 27,317개를 크롤링하여 19,340개 유효 사이트를 분석.

- PageRank 분석: 다크웹 사이트의 연결 관계를 분석하여 상위 100개의 웹 사이트의 연결 관계를 조사.

결과

- 산업기술 유출 탐지: 특정 키워드를 기반으로 다크웹 사이트를 탐지.

- 가중치가 높은 키워드 예시: inventor, chernobyl, fukushima 등.

- 가중치가 낮은 키워드 예시: fight, linewidth, margin 등.

- 사례 분석: WOLF HACKER GROUP이라는 해킹 그룹 사이트가 다수의 해킹 정보를 제공.

결론

- 산업기술 유출 사례는 해커들에 의해 증가하고 있으며, 단순히 기술 유출을 모니터링하는 것 외에도 구체적인 대응 방안이 필요하다.

- 다크웹의 특성상 빠른 탐지와 분석이 어렵기 때문에 지속적인 모니터링과 연구가 필요하다.

배운점 및 느낀점

요즘 부쩍 다크웹과 데이터 유출에 대해 관심이 생겼는데 마침 궁금했던 부분들을 설명해주는 논문이 있어 학습해보았다.

다크웹에서 거래되는 유출 정보들이 있다는 건 알고 있었지만 이를 기업에서, 국가에서 어떻게 탐지하는지 궁금했었다. 근데 다크웹 크롤링을 통해서 키워드에 걸리는 정보들을 주로 모니터링 하는 것이 흥미로웠다. 크롤러를 어떤 방식으로 만들고 접근하는지도 알고 싶어졌다. 크롤러는 두번정도 만들어 보았는데 onion확장자 웹을 어떻게 수집할 수 있는지 시도해봐야겠다는 생각을 했다. 또한 KeyBERT같은 경우 사람이 직점 레이블을 지정해주지 않아도 된다는 점이 인상깊었다. LSTM에 대해 더 공부해야겠다고 생각했다. 공격 시나리오를 보면서 RaaS를 통해 정보를 탈취한다고 했는데 이는 얼마전 유출된 국내 자동자 부품회사가 생각나게 했다. 이 기업 또한 랜섬웨어 공격으로 핵심 정보가 유출되었고 이 정보가 다크웹에서 거래되고 있어 큰 피해 예상되는데 이런 상황에서는 어떤 대응을 할 수 있는지에 대해 알아보고 싶었다.

'스터디 > 논문 분석' 카테고리의 다른 글

| 논문분석 - 보안위협 모니터링을 위한 AI 데이터셋 구성방안 연구 (0) | 2024.05.15 |

|---|---|

| 가상화폐를 이용한 청소년 마약범죄 진행과정 분석 (4) | 2024.05.01 |

| [논문 분석] CAN 버스의 물리적 보안 기능이 내장된 차량용 ECU (4) | 2024.03.27 |